Vulnerabilità MediaTek CVE-2026-20435: dati accessibili anche con smartphone spento

La sicurezza degli smartphone Android si trova di fronte a una nuova sfida concreta. Un team di ricercatori ha dimostrato come una vulnerabilità nei chip MediaTek possa consentire l’accesso ai dati di un dispositivo anche quando è completamente spento, senza avviare il sistema operativo e senza richiedere credenziali. La falla, identificata come CVE-2026-20435, è già stata oggetto di una patch distribuita ai produttori, ma la portata potenziale del problema merita attenzione da parte di chiunque utilizzi uno smartphone con processore MediaTek.

A scoprire e documentare la vulnerabilità è stato Donjon, il team di ricerca hardware interno a Ledger, la società francese nota per la produzione di wallet hardware per criptovalute. Non si tratta di una scoperta teorica: il team ha realizzato una dimostrazione pratica che ha lasciato poco spazio all’immaginazione.

L’exploit in 45 secondi sul CMF Phone 1 di Nothing

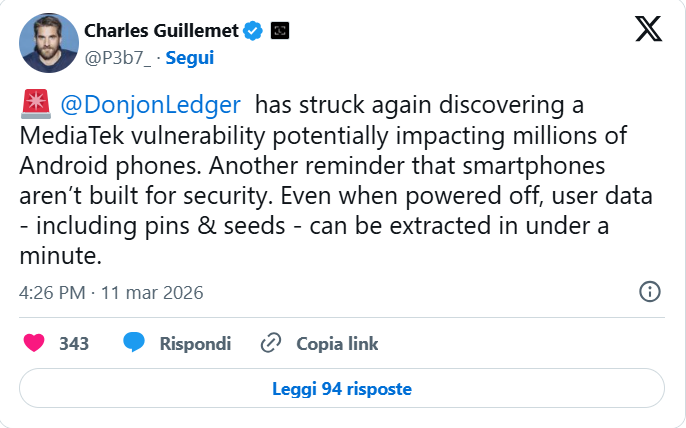

Per dimostrare la concretezza della vulnerabilità, i ricercatori di Donjon hanno scelto come dispositivo di test il CMF Phone 1 di Nothing, uno smartphone di fascia media basato su un processore MediaTek. Il risultato è stato documentato pubblicamente dal CTO di Ledger, Charles Guillemet, attraverso un post su X.

L’attacco ha richiesto soltanto 45 secondi dall’inizio della procedura al completamento della compromissione. Il metodo è semplice nella sua esecuzione: il telefono viene collegato fisicamente a un laptop tramite cavo. Da quel momento, senza mai avviare Android e senza conoscere le credenziali di accesso, il sistema automatizzato sviluppato dal team è stato in grado di estrarre il PIN del dispositivo, decriptare l’archiviazione interna e recuperare le seed phrase dei principali wallet software per criptovalute presenti sul telefono.

Le seed phrase sono le sequenze di parole che permettono di ripristinare completamente un portafoglio di criptovalute su qualsiasi dispositivo. Chi le possiede ottiene accesso illimitato ai fondi associati. Rappresentano quindi uno degli obiettivi di maggior valore per un attaccante nel contesto della sicurezza mobile, e la possibilità di estrarle in meno di un minuto da uno smartphone spento è un risultato di notevole rilevanza tecnica.

Secondo Guillemet, la vulnerabilità potrebbe interessare potenzialmente milioni di smartphone Android basati su processori MediaTek che utilizzano l’ambiente di esecuzione sicuro Trustonic TEE. Non si tratta di un problema circoscritto a un singolo modello o a una singola fascia di prezzo.

Trustonic TEE vs Secure Element: una questione strutturale

Per comprendere la natura del problema, è utile capire come funziona la sicurezza hardware negli smartphone moderni. La maggior parte dei dispositivi MediaTek si affida a un Trusted Execution Environment, un’area protetta integrata direttamente nel processore principale del telefono. Questa zona isolata gestisce operazioni sensibili come la verifica del PIN, la crittografia dello storage e la conservazione di chiavi crittografiche.

Il problema, secondo i ricercatori di Donjon, è di natura strutturale. Il TEE rimane pur sempre una partizione logica all’interno dello stesso chip principale, non un componente fisicamente separato dal resto del sistema. Questa architettura offre un buon livello di protezione contro gli attacchi software, ma risulta più vulnerabile agli attacchi fisici diretti al dispositivo.

La differenza la sintetizza efficacemente la stessa Ledger: “I chip general-purpose sono costruiti per la comodità. I Secure Element sono costruiti per la protezione delle chiavi.” Un Secure Element è un chip dedicato esclusivamente alla sicurezza, fisicamente separato dal processore principale, progettato fin dall’inizio per resistere a tentativi di estrazione delle informazioni anche in presenza di accesso fisico al dispositivo.

Questa distinzione non è teorica. Dispositivi come i Google Pixel usano il chip Titan M2, gli iPhone integrano il Secure Enclave e molti smartphone Qualcomm adottano la Secure Processing Unit come componente hardware dedicato e separato. La separazione fisica tra l’area sicura e il processore principale è esattamente la barriera che questo tipo di attacco non riesce a superare.

Non è la prima volta che Donjon individua criticità nei chip MediaTek. L’anno precedente erano emerse vulnerabilità di fault injection nel chipset Dimensity 7300, che secondo i ricercatori potevano portare a una compromissione completa della sicurezza. In quell’occasione MediaTek aveva osservato che tali attacchi non rientravano nel modello di minaccia previsto per il prodotto.

Patch distribuita e cosa fare adesso

Sul fronte delle soluzioni, la situazione è più incoraggiante rispetto alla scoperta. Donjon ha seguito una procedura di responsible disclosure, informando preventivamente MediaTek prima di rendere pubblica la vulnerabilità. L’azienda ha confermato di aver fornito le correzioni necessarie ai produttori di smartphone già all’inizio di gennaio 2026.

Nel bollettino di sicurezza di marzo, MediaTek ha elencato ufficialmente i processori interessati dalla falla CVE-2026-20435. I chip coinvolti alimentano dispositivi di diverse fasce di prezzo prodotti da brand come OPPO, vivo, OnePlus e Samsung, tra gli altri. L’aggiornamento di sicurezza che corregge il problema dovrebbe quindi essere incluso nelle patch mensili distribuite dai vari produttori.

Il consiglio pratico per gli utenti è diretto: verificare di aver installato gli aggiornamenti di sicurezza più recenti sul proprio dispositivo. Se lo smartphone utilizza un processore MediaTek e non ha ricevuto aggiornamenti negli ultimi mesi, controllare la disponibilità di patch nell’apposita sezione delle impostazioni è il primo passo da compiere.

Resta aperta la questione se la vulnerabilità sia stata sfruttata attivamente prima della divulgazione pubblica. Al momento non ci sono evidenze di exploit in natura, ma la natura dell’attacco, che richiede accesso fisico al dispositivo, circoscrive comunque lo scenario di rischio reale rispetto a una vulnerabilità sfruttabile da remoto. Guillemet ha precisato che l’obiettivo della ricerca è rafforzare l’ecosistema, non generare allarme: un approccio che, nella cultura della sicurezza informatica responsabile, rappresenta esattamente il modo corretto di affrontare questo tipo di scoperte.